Las herramientas de administración de vulnerabilidades protegen sus sistemas contra amenazas de seguridad y mantienen sus datos seguros.

La demanda de gestión de vulnerabilidades se está disparando en estos días y, para seguir siendo competitiva en el mundo actual, su organización debe estar al día con las tendencias del mercado.

Muchas organizaciones confían en numerosas soluciones de software y aplicaciones para mejorar la productividad y mejorar la experiencia del cliente. Sin embargo, estas aplicaciones y soluciones son propensas a vulnerabilidades que pueden exponer a su organización a un ataque cibernético.

Para proteger a su organización contra estos riesgos, debe implementar un programa sólido de administración de vulnerabilidades como parte de su estrategia general de administración de riesgos de TI.

La gestión de vulnerabilidades implica identificar, evaluar, manejar y reportar violaciones de seguridad en los sistemas, el software y las soluciones que se ejecutan en ellos.

La importancia de la gestión de vulnerabilidades ha crecido significativamente con el tiempo, y ahora se considera una parte fundamental de la seguridad de una organización.

Tabla de contenido

¿Por qué se necesita un software de gestión de vulnerabilidades?

El software de administración de vulnerabilidades protege su red contra vulnerabilidades conocidas, lo que dificulta que los atacantes se dirijan a su organización.

El software logra esto escaneando su red en busca de problemas de compatibilidad de software, actualizaciones faltantes y fallas generales de software. La priorización de reparación se establece para las vulnerabilidades.

También garantiza el cumplimiento de todos los requisitos reglamentarios y protege a su organización de multas o sanciones impuestas por cualquier autoridad reguladora por el incumplimiento de cualquier disposición. Le ayuda a salvar el dinero y la reputación de su organización.

¿Cómo funciona el software de gestión de vulnerabilidades?

El uso de software de gestión de vulnerabilidades ayuda a las empresas a automatizar el proceso de gestión de vulnerabilidades en sus aplicaciones y redes.

Utilizan diferentes herramientas para identificar y reportar vulnerabilidades en los sistemas de la organización.

Una vez que se descubren estas vulnerabilidades, el riesgo asociado con ellas se evalúa en varios contextos para decidir el mejor curso de acción.

Estas herramientas de software ayudan a las empresas a priorizar el control de los posibles riesgos de seguridad para la infraestructura de seguridad de la organización.

No debe confundirlos con antivirus o firewall. Son reactivos y gestionan las amenazas cuando se producen. Sin embargo, el software de gestión de vulnerabilidades es proactivo.

Pasos del ciclo de vida de la gestión de vulnerabilidades

El proceso de gestión de vulnerabilidades implica los siguientes pasos:

#1. Descubriendo vulnerabilidades

El primer paso para encontrar una vulnerabilidad es escanear su red y realizar una evaluación de vulnerabilidad. Este paso ayuda a identificar configuraciones incorrectas y errores de codificación que pueden explotar una aplicación/sistema. Una vez que esté al tanto de las posibles vulnerabilidades, es hora de evaluarlas.

#2. Priorizar activos

No todas las vulnerabilidades son similares. Además, el tratamiento para cada uno de ellos también es diferente. Por lo que sabe, las vulnerabilidades más críticas podrían estar acumuladas, no solo recién descubiertas.

Para mapear los niveles de gravedad de estas vulnerabilidades, puede asignar una tarjeta de puntuación de riesgo para priorizar qué vulnerabilidad abordar primero.

#3. Tratamiento de vulnerabilidades

Una vez que haya descubierto y priorizado las vulnerabilidades, es hora de actuar. En este paso, comienza implementando un procedimiento de administración de parches. Publique eso, su equipo de ingeniería reparará y probará cada vulnerabilidad.

La solución podría ser tanto a corto como a largo plazo.

#4. Informes de vulnerabilidades

Es fundamental compilar los datos recopilados durante los pasos anteriores y presentar esta información de manera documentada. Sus informes de evaluación de vulnerabilidades deben adaptarse a diferentes audiencias en función de su necesidad de detalles técnicos. Si bien la gerencia quiere que se comuniquen las tendencias de alto nivel, los equipos de seguridad necesitan informes claros para facilitar la corrección sin problemas.

#5. Mejora tus esfuerzos

Una vez que haya tomado las medidas necesarias para eliminar estas vulnerabilidades, un paso importante es mejorar sus esfuerzos. Le ayuda a identificar qué métodos funcionaron bien y cuáles no.

La evaluación de los resultados puede determinar mejoras a largo plazo y luego utilizarse para las necesidades presupuestarias.

Características clave de un software de gestión de vulnerabilidades

Puede elegir el software de administración de vulnerabilidades en función de los requisitos de seguridad y las características que brindan. Aquí, hemos compilado una lista de las funciones más importantes para ayudarlo a seleccionar el mejor software de administración de vulnerabilidades:

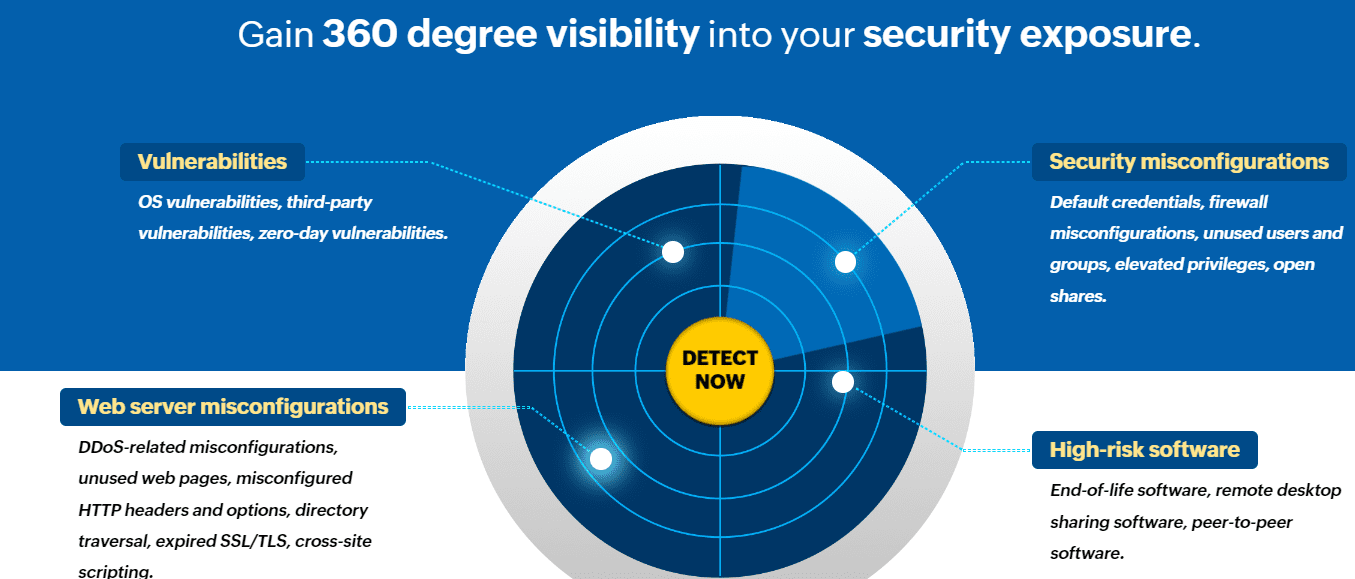

Alcance y Cobertura

La característica más fundamental del software de gestión de vulnerabilidades es su alcance y cobertura. La vitalidad y eficiencia del escaneo están determinadas por su área de alcance y cobertura. Puede asegurarse de lo siguiente:

Precisión

El software de administración de vulnerabilidades le ofrece la flexibilidad de realizar escaneos regulares, y también debe venir con POC (solicitud para proporcionar prueba de evidencia) junto con otros servicios necesarios.

Las empresas experimentarán una mejora significativa en la productividad al obtener una justificación más completa y descartar falsos positivos antes de confiar a los desarrolladores la reparación de una vulnerabilidad informada.

Corrección de informes

La función de informes en cualquier aplicación de gestión de vulnerabilidades es crucial. Le brinda una visión general de 360 grados de la seguridad de sus activos. Incluso puede generar información detallada sobre las vulnerabilidades mencionadas en el informe.

La función de informes generalmente cubre los siguientes detalles:

Puntaje de riesgo general

El escaneo de los activos organizacionales ayuda a las empresas a identificar dónde existen ciertas vulnerabilidades. Sin embargo, es importante lograr un equilibrio entre las prioridades de riesgo y los recursos existentes antes de tomar cualquier medida.

El software de gestión de vulnerabilidades con esta función destaca las puntuaciones de riesgo en tres categorías: bajo, medio y crítico.

Las puntuaciones de riesgo se asignan en función del volumen y la gravedad de las vulnerabilidades identificadas en sus aplicaciones y redes.

Evaluación de políticas

Fortalecer su red es tan importante como identificar y corregir vulnerabilidades. El análisis de vulnerabilidades también incluye una política integrada, lo que lo ayuda a comparar su infraestructura de seguridad con los estándares de la industria como OWASP Top 10, SANS 25 y WASC, entre otros.

También puede agregar comprobaciones personalizadas para mitigar los riesgos exclusivos de su entorno.

Facilidad de autenticación avanzada

El escaneo no autenticado solo detecta certificados caducados, contraseñas débiles y software sin parches. Elegir un software de administración de vulnerabilidades superior le permite usar la funcionalidad de autenticación fácil de usar.

También analiza las aplicaciones protegidas con contraseña sin registrar las macros de inicio de sesión.

Proteja su negocio con nuestras mejores opciones para el mejor software de gestión de vulnerabilidades. Mantenga sus datos seguros y protegidos con estas soluciones examinadas.

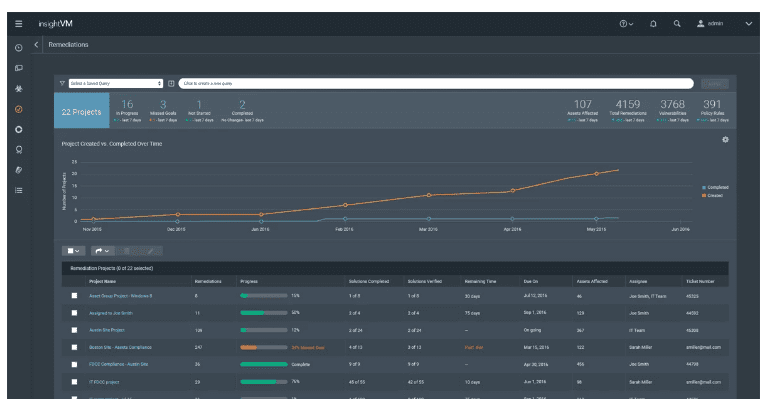

Rapid7 InsightVM

El software de gestión de vulnerabilidades Rapid7 InsightVM es conocido por identificar y evaluar automáticamente las vulnerabilidades en toda una organización.

Rapid7 InsightVM sobresale en informes completos. Muestra paneles en vivo que contienen todos los datos sobre vulnerabilidades. Con la ayuda de esta información, el software ayuda a mitigar los riesgos de una manera que reduce la probabilidad de que afecten al sistema.

La solución está completamente automatizada. Recopila información vital sobre vulnerabilidades, obtiene remedios para fallas encontradas e instala parches cuando un administrador del sistema los aprueba.

Características

- El informe es bastante completo y los resultados son fáciles de entender.

- Le permite realizar análisis basados en credenciales.

- Las amenazas identificadas tienen muchos detalles sobre su naturaleza y planes de mitigación.

El precio de InsightaVM depende de no. de activos; el paquete mínimo parte de 250 activos con $2.19/mes o $26.25/año por activo y sube a más de 1250 activos por $1.62/mes o $19.43/año por activo.

Qualys VMDR 2.0

La solución de administración de vulnerabilidades Qualys VMDR 2.0 le permite monitorear todos sus activos de TI desde un tablero. El software recopila y analiza proactivamente datos de esos activos para identificar posibles vulnerabilidades.

Ayuda a los usuarios a identificar las amenazas de manera temprana y mitigar el riesgo antes de que causen un daño significativo.

Características

- La interfaz es bastante intuitiva.

- Los informes son muy completos y ayudan a identificar las vulnerabilidades rápidamente.

- Lo ayuda a realizar escaneos basados en la dirección IP en lugar de las URL

Qualys VMDR 2.0 notifica a los usuarios tan pronto como se identifica una amenaza en tiempo real, lo que garantiza suficiente tiempo para repararla.

Administrar motor

ManageEngine Vulnerability Manager Plus es uno de los mejores software de gestión de vulnerabilidades, ya que identifica y corrige vulnerabilidades. Al ser un paquete de administración de vulnerabilidades, ManageEngine proporciona escáneres de vulnerabilidades y administradores de parches y presenta varias otras utilidades.

Si bien la mayoría de las herramientas de software de gestión de vulnerabilidades ofrecen análisis mensuales, ManageEngine ejecuta análisis cada 90 minutos. También cuenta con un administrador de configuración que reorganiza la configuración de los dispositivos mal administrados y evita que cambien.

Características

- Realiza un análisis de vulnerabilidades cada 90 minutos.

- Inicia automáticamente acciones de reparación.

- Incluye administrador de configuración que organiza configuraciones mal administradas

ManageEngine tiene tres paquetes: Edición gratuita para PYMES de hasta 25 computadoras, Profesional y Empresarial. Professional es para computadoras en una red LAN y Enterprise es para computadoras en una red WAN.

Gerente de vulnerabilidad de primera línea

Frontline Vulnerability Manager de Digital Defense se encuentra entre los software de gestión de vulnerabilidades más completos y precisos. A través de su tecnología de escaneo patentada, la aplicación realiza evaluaciones de seguridad exhaustivas y prioriza y rastrea los resultados, lo que hace que su remediación sea rápida y fácil.

Características

Incluso puede ejecutar pruebas de auditoría de cumplimiento a través de la aplicación y generar etiquetas automáticas para cada activo. Una vez evaluado, aborda las vulnerabilidades y genera un informe. Puede crear informes personalizables sobre vulnerabilidades específicas de activos y administración de parches en función de varias opciones de filtrado.

Flexera

Flexera es un software de gestión de vulnerabilidades basado en SaaS para organizaciones con sistemas híbridos complejos. Ofrece la vista más completa y transparente de sus activos de TI. Luego puede usar estos datos para planificar su viaje digital en la nube, modernizando los procesos comerciales existentes.

Características

- Ideal para organizaciones medianas y de nivel empresarial.

- Ofrece información de datos precisa

La herramienta se actualiza constantemente y es compatible con múltiples arquitecturas de nube. También permite a los usuarios optimizar los ingresos nuevos y periódicos a través de licencias, entregas y gestión del ciclo de vida flexibles para los derechos de uso de los clientes.

nessus

Nessus emplea una estrategia de administración de vulnerabilidades basada en el riesgo para encontrar y corregir fallas en la red, el sitio web y las aplicaciones web de su sistema. Le brinda una imagen completa de la infraestructura del sistema de su organización y escanea todos los rincones para encontrar sistemáticamente las debilidades más ocultas.

Este software de gestión de vulnerabilidades utiliza hábilmente la información de amenazas para prever qué vulnerabilidades constituyen un riesgo grave para la seguridad de su sistema. También proporciona análisis cruciales e información práctica a los equipos de seguridad y desarrolladores para ayudarlos a reducir los riesgos graves.

Características

- Hay mucha personalización disponible para adaptarse a las necesidades de cada usuario.

- Ofrece datos, información y perspectivas de alta calidad sobre vulnerabilidades.

- Cubre una amplia gama de precisión y cobertura.

Tenable Nessus tiene dos planes disponibles, Nessus Expert y Nessus Professional.

Nessus Expert es adecuado para desarrolladores, pymes, evaluadores de penetración y consultores, y su precio comienza en $8838 por un año. Nessus Professional está diseñado para profesionales de la seguridad y el precio comienza en $ 4,000 por un año.

También cuenta con un centro de soporte avanzado las 24 horas del día, los 365 días del año y capacitación a pedido a un costo adicional.

BreachLock

BreachLock es una plataforma SaaS basada en la nube para el análisis y la evaluación de vulnerabilidades. Ayuda a encontrar fallas explotables con pruebas de penetración manuales de AWS. Está protegido por autenticación de dos factores y no requiere hardware o software adicional.

Características

- Proporciona una visión general de 360 grados de las vulnerabilidades del sistema.

- El software proporciona soluciones de prueba rápidas.

- Utiliza pruebas de penetración de AWS manuales para identificar fallas.

El software de gestión de vulnerabilidades de BreachLock ejecuta escaneos mensuales impulsados por IA. También notifica a los usuarios por correo electrónico cuando se identifica alguna vulnerabilidad.

Pensamientos finales

Una red no segura puede tener un impacto extremadamente dañino, especialmente en lo que respecta a las filtraciones de datos. Si bien las herramientas de software antivirus son una posible solución, son principalmente reactivas y solo pueden ayudar hasta cierto punto.

Los dueños de negocios necesitan soluciones que estén un paso adelante y puedan ayudar a prevenir amenazas de seguridad antes de atacar sus sistemas.

Las herramientas de administración de vulnerabilidades lo ayudan a hacer exactamente eso. Estas herramientas de software permiten a los equipos de seguridad comprender claramente las amenazas a las que se enfrentan y utilizar las soluciones adecuadas para solucionarlas.

Todas estas herramientas mencionadas anteriormente lo ayudan a lograr lo mismo. Esperamos que la lista haya sido útil y que le resulte útil para elegir qué herramienta usar para proteger su infraestructura interna.

También puede explorar algunos de los mejores software de gestión de activos de TI para pequeñas y medianas empresas.