Ningún software es inmune a los ataques, incluido macOS. La creciente popularidad de las computadoras Apple las ha convertido en un objetivo principal para el malware. Y las empresas de seguridad ofrecen cada vez más antivirus para Mac, pero ¿realmente lo necesitas?

Aquí encontrará todo lo que necesita saber para proteger su Mac del malware.

Tabla de contenido

Cómo macOS protege su computadora

Tu Mac tiene muchas funciones de seguridad integradas para mantenerlo seguro. La base de macOS (anteriormente Mac OS X) es una base Unix sólida como una roca. Este es el mismo sistema operativo en el que se construyeron BSD y Linux, y se ha ganado su reputación de confiabilidad y seguridad gracias a un sólido sistema de permisos.

Para mantener la plataforma segura, cada Mac utiliza un conjunto de tecnologías patentadas. Puede que te sorprenda saber que tu Mac ya ejecuta un escáner anti-malware en segundo plano llamado Xprotect.

Siempre que abre un archivo en su Mac, Xprotect lo escanea y lo compara con definiciones conocidas de malware macOS. Si encuentra algo sospechoso, verá una advertencia de que el archivo dañará su computadora. Cuando su Mac instala actualizaciones del sistema, también actualiza las definiciones de malware.

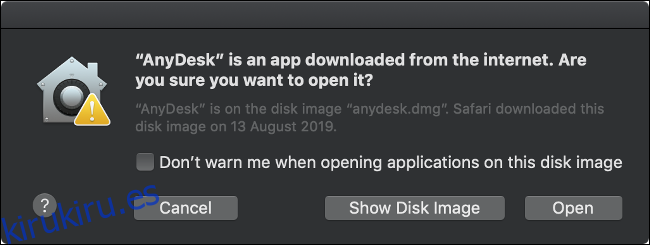

Otra tecnología llamada Gatekeeper intenta evitar que las aplicaciones desconocidas causen daños. De forma predeterminada, macOS bloquea todo el software que no esté firmado con un certificado de desarrollador emitido por Apple o descargado de la Mac App Store.

No todas las aplicaciones sin firmar son dañinas. Los desarrolladores que crean aplicaciones gratuitas de código abierto a menudo no pueden justificar los $ 99 necesarios para ingresar al Programa de Desarrolladores de Apple y emitir certificados. Para eludir Gatekeeper, vaya a Preferencias del sistema> Seguridad y privacidad, y luego haga clic en «Abrir de todos modos» después de intentar abrir una aplicación sin firmar.

Para evitar que las aplicaciones firmadas y las distribuidas a través de la Mac App Store dañen el sistema operativo, Apple usa sandboxing. Sandboxing proporciona a la aplicación todo lo que necesita para cumplir su propósito y nada más. Cuando ejecuta una aplicación en una zona de pruebas, limita lo que puede hacer y proporciona permisos adicionales según la entrada.

Por último, la protección de la integridad del sistema (SIP) protege algunas de las partes más vulnerables de su sistema, incluidos los directorios centrales del sistema. Apple limita cualquier daño potencial del software fraudulento porque evita que las aplicaciones accedan a estas áreas.

SIP también protege las aplicaciones preinstaladas, como Finder y Safari, de las inyecciones de código que pueden cambiar la forma en que funcionan estas aplicaciones. Si reinicia su Mac y ejecuta un comando de Terminal, puede deshabilitar SIP; pero la mayoría de la gente debería dejarlo en paz.

El caso de un antivirus de terceros

Todas estas características de seguridad ayudan a proteger su Mac de ataques, pero ninguna plataforma es inmune. Cada año se descubren nuevas instancias de malware de macOS. Muchos de ellos escapan a las defensas de Apple por diseño, o aprovechan una falla de seguridad de «día cero» que Apple no ha podido reparar.

En junio de 2019, OSX / CrescentCore fue descubierto haciéndose pasar por una imagen de disco de instalación de Adobe Flash Player. El malware instaló una aplicación llamada Advanced Mac Cleaner, LaunchAgent o una extensión de Safari, verificó el software antivirus y luego explotó las máquinas desprotegidas. OSX / CrescentCore se firmó con un certificado de desarrollador, por lo que infectó las máquinas durante días antes de que Apple lo detectara.

Intego (@IntegoSeguridad) descubrió recientemente una nueva pieza de malware mac (instalador de adware): https://t.co/lx2dCKDFVT??

Supongo que lo llamaron `OSX.CrescentCore` debido a cadenas incrustadas como: /Users/mehdira/Desktop/WaningCrescent/WaningCrescent/Utils/RtfUtils.swift?

– Objetivo-Ver (@objective_see) 2 de julio de 2019

Un mes antes, el malware conocido como OSX / Linker aprovechó una falla de «día cero» en Gatekeeper. Dado que Apple no había reparado la falla de seguridad cuando se informó por primera vez a principios de año, OSX / Linker pasó por alto a Gatekeeper.

El hardware es otro punto débil de la cadena. A principios de 2018, se descubrió que casi todas las CPU vendidas en las últimas dos décadas se vieron afectadas por graves fallas de seguridad. Estos defectos se conocieron como Spectre y Meltdown—Y sí, su Mac probablemente se vio afectada. Las fallas podrían permitir a los atacantes acceder a datos en partes del sistema que se consideraban protegidas.

Apple finalmente parcheó macOS para protegerse contra Spectre y Meltdown. Los exploits requieren que descargue y ejecute software malicioso para que cause algún daño, y no hay evidencia de que los propietarios de Mac hayan sido afectados directamente. Meltdown y Spectre destacan el hecho de que incluso el hardware fuera del control de Apple puede resultar en serias vulnerabilidades de seguridad.

En 2016, OSX / Keydnap infectó el popular cliente de BitTorrent Transmission. Intentó robar los datos de inicio de sesión del llavero del sistema y crear una puerta trasera para el acceso futuro al sistema. Este fue el segundo incidente en cinco meses que involucró a Transmission. Nuevamente, debido a que la versión infectada se firmó con un certificado legítimo, Gatekeeper no la detectó.

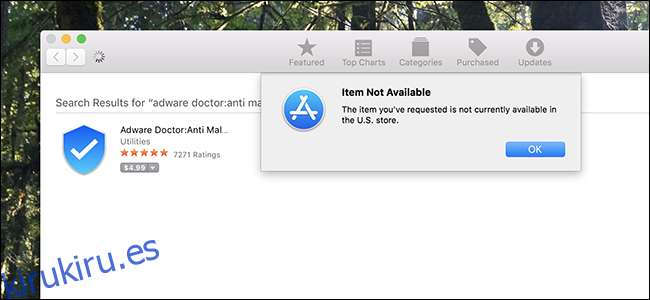

Si bien la Mac App Store espera atrapar cualquier aplicación sin escrúpulos, en 2017, varias maliciosas pasaron el proceso de revisión de Apple. Aplicaciones como Adware Doctor, Open Any Files y Dr. Cleaner se hicieron pasar por un software anti-malware legítimo. Sin embargo, enviaron información, incluido el historial de navegación y los procesos en ejecución, a servidores en China.

Como Gatekeeper confía implícitamente en Mac App Store, el software se instaló sin comprobaciones adicionales. Una aplicación como esta no puede causar demasiado daño a nivel del sistema gracias a las reglas de espacio aislado de Apple, pero la información robada sigue siendo una violación de seguridad significativa.

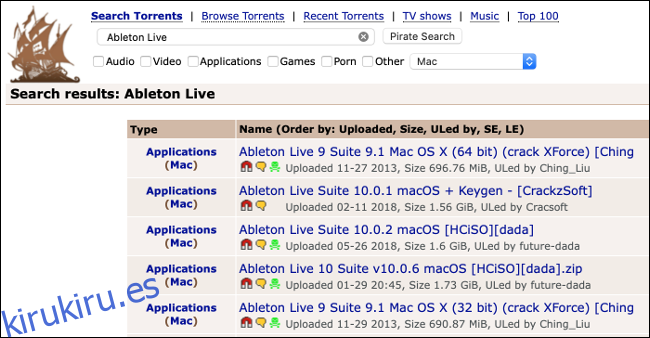

En agosto de 2018, LoudMiner fue descubierto en copias pirateadas de complementos VST (Virtual Studio Technology) y Ableton Live 10. LoudMiner instala software de virtualización que ejecuta una máquina virtual Linux y utiliza recursos del sistema para extraer criptomonedas. El exploit afectó a computadoras Mac y Windows.

Estos son solo algunos ejemplos de problemas de seguridad recientes de macOS. El software antivirus de terceros no los detectaría a todos, ni todos ellos darían como resultado directamente un exploit utilizable (especialmente Meltdown y Spectre).

Cómo puede reducir su riesgo de infección

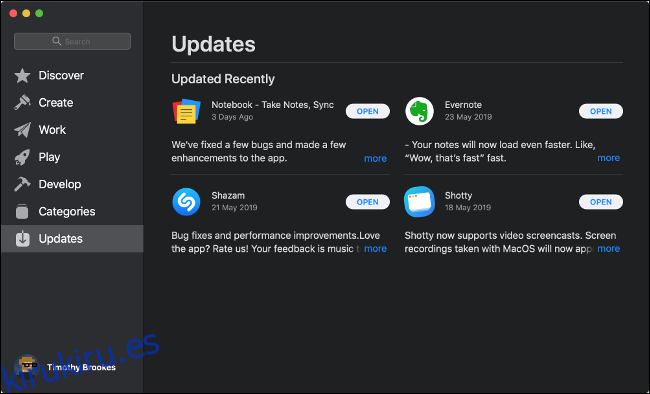

Lo mejor que puede hacer para proteger su Mac de las vulnerabilidades de seguridad es mantenerlo actualizado. Apple responde a las vulnerabilidades de seguridad con pequeñas correcciones de seguridad y actualizaciones de sistema operativo más grandes. Dirígete a Preferencias del sistema> Actualización de software para buscar actualizaciones. Es mejor si configura su Mac para instalar actualizaciones automáticamente.

Si instala software de fuentes desconocidas, también podría provocar una infección. Para obtener los mejores resultados, utilice únicamente software que sea de la Mac App Store o que esté firmado con un certificado de desarrollador legítimo.

Como se mencionó anteriormente, incluso si hace eso, su sistema no es inmune, pero brinda una gran protección. Si tiene que instalar una aplicación sin firmar, asegúrese de descargarla de una fuente confiable. Algunos instaladores de aplicaciones para Mac incluyen software basura, al igual que lo hacen en Windows.

Si descarga software pirateado, podría provocar una infección. Esto es de alto riesgo porque cuando descarga software de fuentes ilegítimas, está a merced de quien lo subió. Podría exponerse a más de lo que esperaba.

Adobe Flash es otra fuente de malware y exploits basados en navegador. Si no lo usa mucho, elimínelo de su sistema. La mayoría de los sitios web ya se han alejado de Flash y desaparecerá definitivamente a finales de 2020. Si tiene que usarlo, instale Google Chrome y habilite la versión de espacio aislado de Flash.

Las redes inalámbricas públicas no seguras también presentan riesgos de seguridad y privacidad. Los ataques man-in-the-middle ocurren en puntos de acceso públicos y pueden permitir que alguien espíe su tráfico. Si debe utilizar una red pública no segura, hágalo a través de una VPN.

Y finalmente, para una protección adicional, puede instalar software antivirus o anti-malware para monitorear su sistema.

¿Qué software de seguridad para Mac debería instalar?

Seamos claros: el software antivirus para tu Mac no es esencial. Si sigue las prácticas básicas de «sentido común» descritas anteriormente, las posibilidades de infección siguen siendo bajas. Incluso con un antivirus, su sistema podría ser víctima de una nueva infección no documentada. Cuando una Mac está comprometida, todas están comprometidas, independientemente de si ejecuta un antivirus.

Aún así, si te hace sentir más cómodo tener un antivirus en tu Mac, está bien, y recomendamos algunos.

Para una herramienta básica de eliminación de malware, intente Malwarebytes. Nos gustan las versiones de Windows y Mac. Con la versión gratuita, puede escanear su Mac en busca de malware y eliminar todo lo que encuentre. Si desea protección en tiempo real (y nuevamente, probablemente no la necesite), le recomendamos Malwarebytes Premium ($ 39,99 por año).

No hemos realizado nuestras propias pruebas para encontrar el «mejor» paquete antivirus para Mac. Pero las siguientes herramientas recibieron las mejores calificaciones en Resumen de junio de 2019 de macOS de AV-Test:

Bitdefender Antivirus para Mac

Seguridad Norton

Trend Micro Antivirus

Seguridad avanzada VIPRE

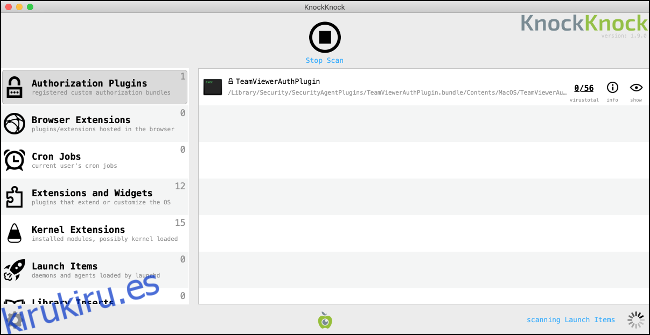

Otra herramienta útil que detecta malware es TOC Toc desde Objetivo-Ver. KnockKnock no se dirige específicamente al malware, sino al software instalado de forma persistente. Dado que el malware a menudo utiliza tácticas agresivas para permanecer instalado en una computadora, KnockKnock encuentra y analiza estos procesos.

KnockKnock se puede descargar y usar completamente gratis. Sin embargo, no elimina herramientas y puede marcar algunos procesos seguros conocidos. Compara los procesos con VirusTotal y resalta en rojo cualquier malware conocido.

Los usuarios de Mac preocupados por la seguridad también deberían consultar Pequeña snitch. Es esencialmente un firewall que le avisa cada vez que una aplicación intenta conectarse a Internet. Luego puede aprobar o rechazar estas solicitudes para limitar qué aplicaciones pueden enviar y recibir datos, y la aplicación recuerda. Little Snitch está disponible como prueba gratuita y la versión completa cuesta $ 45.

Nunca asuma que su Mac es segura

Incluso si ejecuta todas las herramientas de seguridad disponibles, nunca debe asumir que su Mac es segura. Ningún sistema operativo o pieza de hardware es inmune a los ataques. Las vulnerabilidades pueden aparecer de la noche a la mañana sin previo aviso.

Lo mejor que puede hacer para proteger su Mac es mantenerlo actualizado e instalar solo software firmado por desarrolladores aprobados y la Mac App Store.

Y, en caso de que se lo pregunte, el autor de este artículo no tiene un antivirus en su Mac.