Un plan de respuesta a incidentes prepara a una organización describiendo los pasos a seguir en caso de un ciberataque u otra amenaza a la seguridad.

Con una sofisticación y frecuencia de amenazas cada vez mayores, incluso las organizaciones con las soluciones de seguridad más sólidas pueden sufrir un ciberataque.

¿Cómo garantiza la continuidad después de un incidente de seguridad que comprometa sus sistemas y datos?

Al desarrollar un plan eficaz de respuesta a incidentes, permite que su organización se recupere rápidamente de amenazas o ataques a la seguridad. Ayuda a los equipos a abordar eficazmente cualquier incidente, minimizando el tiempo de inactividad, las pérdidas financieras y el impacto de una infracción.

En este artículo, aprenderá sobre un plan de respuesta a incidentes, qué es, sus principales objetivos y por qué es importante desarrollar y revisar periódicamente el plan. Además, veremos algunas plantillas estándar que puede utilizar para crear un plan eficaz.

Tabla de contenido

¿Qué es un plan de respuesta a incidentes?

Fuente: cisco.com

Fuente: cisco.com

Un plan de respuesta a incidentes (IRP) es un conjunto bien estructurado de procedimientos que describen las acciones que una organización debe tomar siempre que haya un ataque o una violación de seguridad. El objetivo de un plan de respuesta a incidentes es garantizar la rápida eliminación de una amenaza con interrupciones y daños mínimos o nulos.

Un plan típico describe los pasos a seguir para detectar, contener y erradicar una amenaza. Además, especifica las funciones y responsabilidades de las personas, los equipos y otras partes interesadas, además de describir cómo recuperarse de un ataque y reanudar las operaciones normales.

En la práctica, el plan, que proporciona directrices sobre qué hacer antes, durante y después de un incidente de seguridad, debe ser aprobado por la dirección.

¿Por qué es importante un plan de respuesta a incidentes?

Un plan de respuesta a incidentes es un gran paso para reducir el efecto de una violación de seguridad. Prepara a la organización y a los responsables sobre cómo responder rápidamente, detener el ataque y restaurar los servicios normales con un daño mínimo, si es que lo hay.

El plan define los incidentes y al mismo tiempo describe las responsabilidades del personal, los pasos a seguir, los requisitos de escalamiento y la estructura de informes, incluido con quién comunicarse cuando hay un incidente. Idealmente, un plan permite a las empresas recuperarse rápidamente de un incidente, garantizando una interrupción mínima de sus servicios y evitando pérdidas financieras y de reputación.

Un buen plan de respuesta a incidentes proporciona un conjunto completo y eficaz de pasos que las organizaciones pueden seguir para abordar una amenaza a la seguridad. Incluye procedimientos sobre cómo detectar y responder a una amenaza a la seguridad, evaluar su gravedad y notificar a personas específicas dentro y, a veces, fuera de la organización.

El plan describe cómo erradicar la amenaza y escalarla a otros equipos o proveedores externos, según la gravedad y la complejidad. Finalmente, especifica los pasos para recuperarse de un incidente y revisa las medidas existentes para identificar y abordar cualquier brecha.

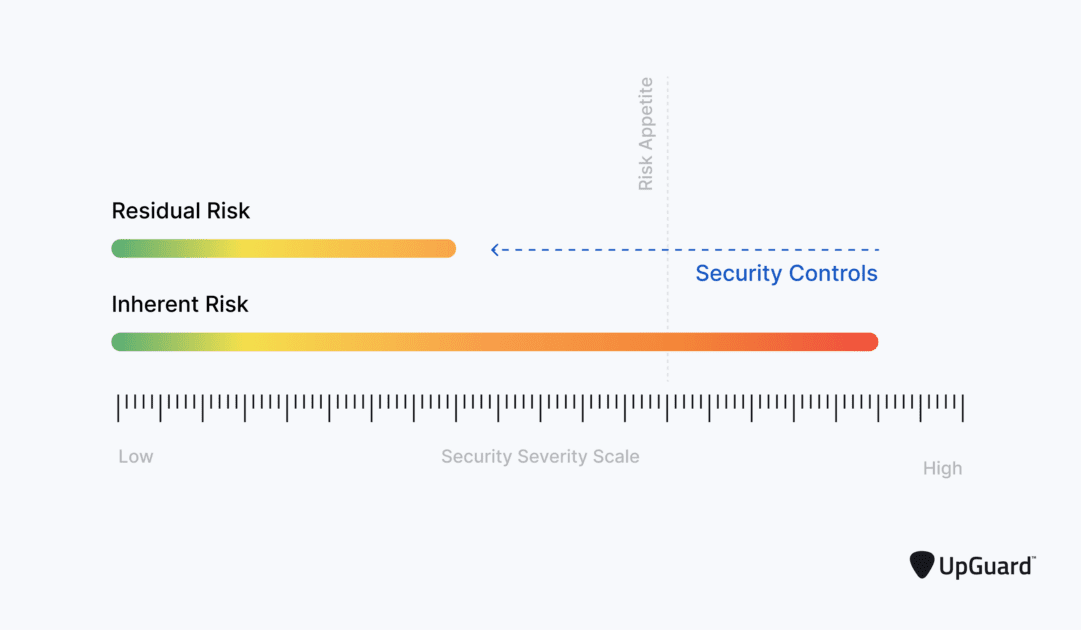

Imagen de gravedad de la amenaza: Upguard

Imagen de gravedad de la amenaza: Upguard

Beneficios de un plan de respuesta a incidentes

Un plan de respuesta a incidentes proporciona una amplia gama de beneficios a la organización y a sus clientes. Algunos de los principales beneficios incluyen:

#1. Tiempo de respuesta más rápido y tiempos de inactividad reducidos

Un plan de respuesta a incidentes prepara a todos para que, en caso de una amenaza, los equipos puedan detectarla y abordarla rápidamente antes de que comprometa los sistemas. Esto garantiza la continuidad del negocio y un tiempo de inactividad mínimo.

Además, evita invocar costosos procesos de recuperación ante desastres que significarían más tiempo de inactividad y pérdidas financieras. Sin embargo, es esencial contar con un sistema de recuperación ante desastres en caso de que el ataque comprometa todo el sistema y sea necesario restaurar una copia de seguridad completa.

#2. Garantizar el cumplimiento de los estándares legales, industriales y regulatorios

Un plan de incidentes de seguridad ayuda a una organización a cumplir con una amplia gama de estándares industriales y regulatorios. Al proteger los datos y cumplir con las reglas de privacidad y otros requisitos, la organización evita posibles pérdidas financieras, sanciones y daños a la reputación.

Además, facilita la obtención de la certificación de los organismos reguladores e industriales pertinentes. Cumplir con las regulaciones también significa proteger los datos confidenciales y la privacidad, manteniendo así un buen servicio al cliente, reputación y confianza.

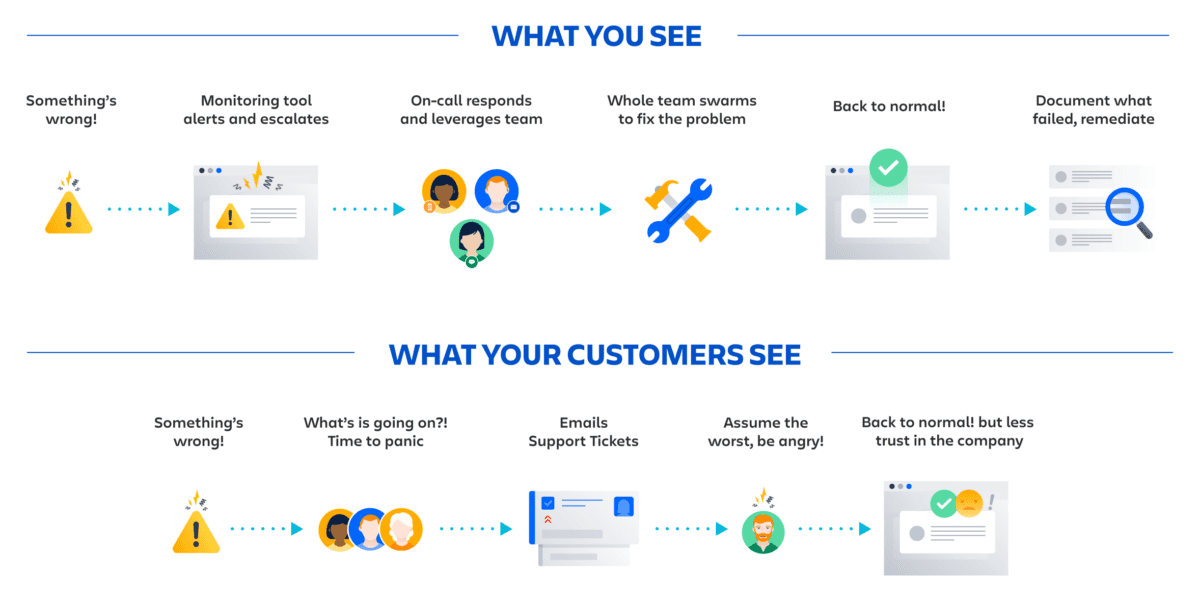

#3. Optimice la comunicación interna y externa

La comunicación clara es uno de los componentes principales de un plan de respuesta a incidentes. Describe cómo fluye la comunicación entre los equipos de seguridad, el personal de TI, los empleados, la administración y los proveedores de soluciones externos, cuando corresponda. En caso de un incidente, el plan garantiza que todos estén en sintonía. En consecuencia, esto permite una recuperación más rápida de un incidente y al mismo tiempo reduce la confusión y los juegos de culpas.

Además de mejorar la comunicación interna, facilita contactar e involucrar de manera rápida y fluida a las partes interesadas externas, como los socorristas, cuando un incidente está más allá de la capacidad de la organización.

#4. Fortalecer la resiliencia cibernética

Cuando una organización desarrolla un plan eficaz de respuesta a incidentes, ayuda a promover una cultura de concienciación sobre la seguridad. Por lo general, empodera a los empleados permitiéndoles comprender las amenazas de seguridad existentes y potenciales y qué hacer en caso de una infracción. En consecuencia, la empresa se vuelve más resistente a las amenazas y violaciones de seguridad.

#5. Reducir el impacto de un ciberataque

Un plan eficaz de respuesta a incidentes es fundamental para minimizar el efecto de una violación de seguridad. Describe los procedimientos que los equipos de seguridad deben seguir para detener la infracción de forma rápida y eficaz y reducir su propagación y efecto.

En consecuencia, ayuda a la organización a reducir el tiempo de inactividad, mayores daños a los sistemas y pérdidas financieras. También minimiza el daño a la reputación y las posibles multas.

#6. Mejorar la detección de incidentes de seguridad

Un buen plan incluye un seguimiento continuo de la seguridad de los sistemas para detectar y abordar cualquier amenaza lo antes posible. Además, requiere revisiones y mejoras periódicas para identificar y abordar cualquier brecha. Como tal, esto garantiza que una organización esté mejorando continuamente sus sistemas de seguridad, incluida la capacidad de detectar y abordar rápidamente cualquier amenaza a la seguridad antes de que afecte los sistemas.

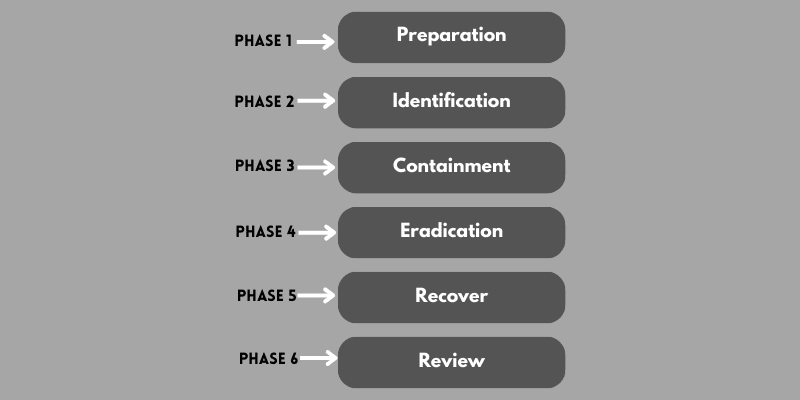

Fases clave de un plan de respuesta a incidentes

Un plan de respuesta a incidentes comprende una secuencia de fases. Estos especifican los pasos y procedimientos, acciones a tomar, roles, responsabilidades y más.

Preparación

La fase de preparación es la más crucial e incluye brindar a los empleados la capacitación adecuada y relevante para sus funciones y responsabilidades. Además, incluye garantizar la aprobación y disponibilidad del hardware, software, capacitación y otros recursos necesarios por adelantado. También deberá evaluar el plan mediante la realización de ejercicios prácticos.

Preparación significa una evaluación exhaustiva de riesgos de todos los recursos, incluidos los activos a proteger, la capacitación del personal, los contactos, el software, el hardware y otros requisitos. También aborda la comunicación y las alternativas en caso de que el canal principal se vea comprometido.

Identificación

Esto se concentra en cómo detectar comportamientos inusuales, como actividad anormal de la red, descargas grandes o cargas indicativas de una amenaza. La mayoría de las organizaciones luchan en esta fase, ya que es necesario identificar y clasificar adecuadamente una amenaza y evitar falsos positivos.

La fase requiere habilidades técnicas avanzadas y experiencia. Además, la fase debe describir la gravedad y el daño potencial causado por una amenaza específica, incluido cómo responder a dicho evento. La fase también debe identificar activos críticos, riesgos potenciales, amenazas y su impacto.

Contención

La fase de contención establece las acciones a tomar en caso de un incidente. Pero es necesario tener cuidado para evitar una reacción excesiva o insuficiente, que son igualmente perjudiciales. Es esencial determinar la acción potencial en función de la gravedad y el impacto potencial.

Una estrategia ideal, como tomar las medidas adecuadas y utilizar a las personas adecuadas, ayuda a evitar cortes innecesarios. Además, debe describir cómo mantener los datos forenses para que los investigadores puedan determinar qué sucedió y evitar que se repita en el futuro.

Erradicación

Después de la contención, la siguiente fase es identificar y abordar los procedimientos, la tecnología y las políticas que contribuyeron a la infracción. Por ejemplo, debe describir cómo eliminar amenazas como el malware y cómo mejorar la seguridad para evitar incidentes futuros. El proceso debe garantizar que todos los sistemas comprometidos se limpien, actualicen y refuercen a fondo.

Recuperar

La fase trata de cómo restaurar los sistemas comprometidos a sus operaciones normales. Idealmente, esto también debería incluir abordar las vulnerabilidades para prevenir un ataque similar.

Normalmente, después de identificar y erradicar la amenaza, los equipos deben reforzar, parchear y actualizar los sistemas. Además, es importante probar todos los sistemas para garantizar que estén limpios y seguros antes de volver a conectar el sistema previamente comprometido.

Revisar

Esta fase documenta los eventos posteriores a una infracción y es útil para revisar los planes actuales de respuesta a incidentes e identificar debilidades. En consecuencia, la fase ayuda a los equipos a identificar y abordar brechas, evitando que ocurran incidentes similares en el futuro.

La revisión debe realizarse periódicamente, seguida de capacitación del personal, simulacros de ataque y otros ejercicios para preparar mejor a los equipos y abordar las áreas débiles.

La revisión ayuda a los equipos a determinar qué funciona bien y qué no, para que puedan abordar las deficiencias y revisar el plan.

Cómo crear e implementar un plan de respuesta a incidentes

Crear e implementar un plan de respuesta a incidentes permite a su organización abordar cualquier amenaza de manera rápida y eficiente, minimizando así el impacto. A continuación se encuentran las instrucciones sobre cómo desarrollar un buen plan.

#1. Identifique y priorice sus activos digitales

El primer paso es realizar un análisis de riesgos en el que se identifican y documentan todos los activos de datos críticos de la organización. Establezca los datos confidenciales y más importantes que provocarían grandes pérdidas financieras y de reputación si se vieran comprometidos, robados o corrompidos.

Luego es necesario priorizar los activos críticos en función de su función y aquellos que enfrentan el mayor riesgo. Esto hace que sea más fácil obtener la aprobación y el presupuesto de la gerencia una vez que comprenden la importancia de proteger los activos sensibles y críticos.

#2. Identificar posibles riesgos de seguridad

Cada organización tiene riesgos únicos que los delincuentes pueden explotar y causar la mayor cantidad de daños y pérdidas. Además, las diferentes amenazas varían de una industria a otra.

Algunas áreas de riesgo incluyen:

Áreas de riesgoRiesgos potencialesPolíticas de contraseñasAcceso no autorizado, piratería informática, descifrado de contraseñas, etc.Conciencia de seguridad de los empleadosPhishing, malware, descargas/cargas ilegalesRedes inalámbricasAcceso no autorizado, suplantación de identidad, puntos de acceso fraudulentos, etc.Control de accesoAcceso no autorizado, uso indebido de privilegios, secuestro de cuentasSistemas de detección de intrusiones y soluciones de seguridad existentes como firewalls, antivirus, etc. Infección por malware, ciberataques, ransomware, descargas maliciosas, virus, elusión de soluciones de seguridad, etc. Manejo de datos Pérdida de datos, corrupción, robo, transmisión de virus a través de medios extraíbles, etc. Seguridad del correo electrónico Phishing, malware, descargas maliciosas , etc.Seguridad físicaRobo o pérdida de portátiles, smartphones, medios extraíbles, etc.

#3. Desarrollar políticas y procedimientos de respuesta a incidentes

Establezca procedimientos eficaces y fáciles de seguir para garantizar que el personal responsable de manejar el incidente sepa qué hacer en caso de una amenaza. Sin un conjunto de procedimientos, el personal puede concentrarse en otra parte en lugar del área crítica. Los procedimientos clave incluyen:

- Proporcione una línea de base de cómo se comportan los sistemas durante las operaciones normales. Cualquier desviación de esto es indicativa de un ataque o ruptura y requiere más investigación.

- Cómo identificar y contener una amenaza

- Cómo documentar la información sobre un ataque

- Cómo comunicar y notificar al personal responsable, a los proveedores externos y a todas las partes interesadas

- Cómo defender los sistemas después de una infracción

- Cómo formar al personal de seguridad y otros empleados

Lo ideal es describir procesos bien definidos y fáciles de leer que el personal de TI, los miembros del equipo de seguridad y todas las partes interesadas puedan comprender. Las instrucciones y procedimientos deben ser claros y directos con pasos prácticos fáciles de seguir e implementar. En la práctica, los procedimientos siguen cambiando a medida que la organización necesita evolucionar. Por ello, es importante ajustar los procedimientos en consecuencia.

#4. Cree un equipo de respuesta a incidentes y defina claramente las responsabilidades

El siguiente paso es formar un equipo de respuesta para abordar el incidente al detectar una amenaza. El equipo debe coordinar la operación de respuesta para garantizar un tiempo de inactividad y un impacto mínimos. Las responsabilidades clave incluyen:

- Un líder de equipo

- Líder de comunicaciones

- Gerente de TI

- Representante de la alta dirección

- Representante legal

- Relaciones públicas

- Recursos humanos

- El investigador principal

- Líder de documentación

- Líder de la línea de tiempo

- Expertos en respuesta a amenazas o infracciones

Idealmente, el equipo debería cubrir todos los aspectos de la respuesta al incidente con roles y responsabilidades claramente definidos. Todas las partes interesadas y los socorristas deben conocer y comprender sus funciones y responsabilidades siempre que se produzca un incidente.

El plan debe garantizar que no haya conflictos y que exista una política de escalamiento adecuada basada en el incidente, la gravedad, los requisitos de habilidades y las capacidades individuales.

#5. Desarrollar una estrategia de comunicación adecuada

La comunicación clara es esencial para garantizar que todos estén en sintonía cuando surge un problema. La estrategia debe especificar los canales a utilizar para comunicarse y a los miembros para conocer un incidente. Describe claramente los pasos y procedimientos manteniendo esto lo más simple posible.

Imagen de comunicación de incidentes: Atlassiano

Imagen de comunicación de incidentes: Atlassiano

Además, desarrolle un plan con una ubicación centralizada donde los miembros del equipo de seguridad y otras partes interesadas puedan acceder a los planes de respuesta a incidentes, responder a incidentes, registrar incidentes y encontrar información útil. Evite una situación en la que el personal tenga que iniciar sesión en varios sistemas diferentes para responder a un incidente, ya que esto reduce la productividad y puede crear cierta confusión.

Además, defina claramente cómo se comunican los equipos de seguridad con las operaciones, la administración, los proveedores externos y otras organizaciones, como la prensa y los organismos encargados de hacer cumplir la ley. Además, es importante establecer un canal de comunicación de respaldo en caso de que el principal se vea comprometido.

#6. Vender el plan de respuesta a incidentes a la gerencia

Necesita la aprobación, el apoyo y el presupuesto de la gerencia para implementar su plan. Una vez que tenga el plan en marcha, es hora de presentarlo a la alta dirección y convencerlos de su importancia para salvaguardar los activos de la organización.

Lo ideal es que, independientemente del tamaño de la organización, la alta dirección debe respaldar el plan de respuesta a incidentes para que usted pueda avanzar. Deben aprobar las finanzas y los recursos adicionales necesarios para abordar las violaciones de seguridad. Hágales comprender cómo la implementación del plan garantiza la continuidad, el cumplimiento y la reducción del tiempo de inactividad y las pérdidas.

#7. Capacitar al personal

Después de crear el plan de respuesta a incidentes, es hora de capacitar al personal de TI y a otros empleados para crear conciencia y hacerles saber qué hacer en caso de una infracción.

Todos los empleados, incluida la dirección, deben ser conscientes de los riesgos de las prácticas inseguras en línea y deben recibir formación sobre cómo identificar correos electrónicos de phishing y otros trucos de ingeniería social que explotan los atacantes. Después de la capacitación, es importante probar la efectividad del IRP y la capacitación.

#8. Pruebe el plan de respuesta a incidentes

Después de desarrollar el plan de respuesta a incidentes, pruébelo y asegúrese de que funcione según lo previsto. Lo ideal sería simular un ataque y establecer si el plan es efectivo. Esto brinda la oportunidad de abordar cualquier brecha, ya sean herramientas, habilidades u otros requisitos. Además, ayuda a verificar si los sistemas de seguridad y detección de intrusiones pueden detectar y enviar alertas rápidas cada vez que ocurre una amenaza.

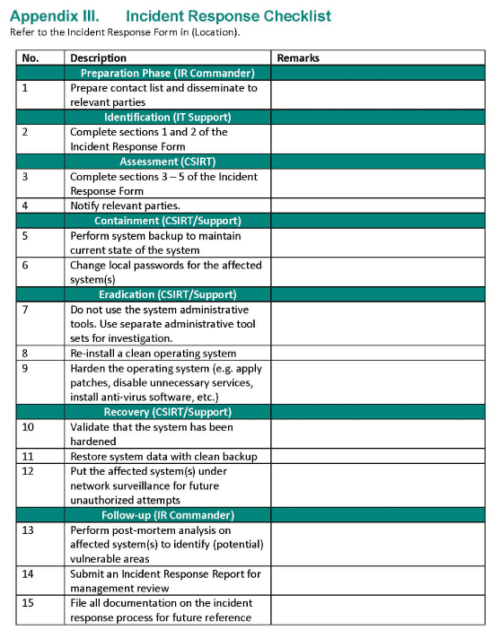

Plantillas de respuesta a incidentes

La plantilla del plan de respuesta a incidentes es una lista de verificación detallada que describe los pasos, acciones, roles y responsabilidades necesarios para manejar los incidentes de seguridad. Proporciona un marco general que cualquier organización puede personalizar para adaptarlo a sus requisitos únicos.

En lugar de crear su plan desde cero, puede utilizar una plantilla estándar para definir los pasos exactos y efectivos para detectar, mitigar y minimizar el efecto de un ataque.

Imagen de plantilla de plan de respuesta a incidentes: F-seguro

Imagen de plantilla de plan de respuesta a incidentes: F-seguro

Le permite personalizar y desarrollar un plan que aborde las necesidades únicas de su organización. Sin embargo, para que el plan sea eficaz, debe probarlo y revisarlo periódicamente con todas las partes interesadas, incluidos los departamentos internos y los equipos externos, como los proveedores de soluciones.

Las plantillas disponibles tienen varios componentes que las organizaciones pueden personalizar para adaptarlas a su estructura y requisitos únicos. Sin embargo, a continuación se detallan algunos aspectos no negociables que todo plan debe incluir.

- Objeto y alcance del plan

- Escenarios de amenaza

- El equipo de respuesta a incidentes

- Funciones, responsabilidades y contactos individuales

- Procedimientos de respuesta a incidentes

- Contención, mitigación y recuperación de amenazas

- Notificaciones

- Escalada de incidentes

- Lecciones aprendidas

A continuación se muestran algunas plantillas populares que puede descargar y personalizar para su organización.

Conclusión

Un plan de respuesta a incidentes eficaz minimiza el impacto de una violación de la seguridad, una interrupción, posibles multas legales e industriales, pérdida de reputación y más. Lo más importante es que permite a la organización recuperarse rápidamente de incidentes y cumplir con diversas regulaciones.

Describir todos los pasos ayuda a agilizar los procesos y reducir el tiempo de respuesta. Además, permite a la organización evaluar sus sistemas, comprender su postura de seguridad y abordar las brechas.

A continuación, consulte las mejores herramientas de respuesta a incidentes de seguridad para empresas pequeñas y grandes.