¿Alguna vez has pensado en superar a los piratas informáticos en su propio juego? O tal vez esté cansado de defenderse de los malos técnicos. En cualquier caso, es hora de considerar el uso de honeypots y honeynets.

Cuando habla de honeypots, se refiere a sistemas informáticos especialmente diseñados que atraen a los atacantes y registran sus movimientos. Piense en esto como un sistema de recolección de inteligencia.

Actualmente, hay más de 1,6 millones de sitios en la actualidad. Los piratas informáticos escanean continuamente las direcciones de Internet en busca de sistemas mal protegidos. Un honeypot es un posible destino de piratas informáticos deliberadamente vulnerable que invoca la penetración pero está completamente instrumentado. Si el atacante penetra en su sistema, aprende cómo lo hizo y se equipa con las últimas vulnerabilidades impuestas a su organización.

Este artículo se basa en honeypots y honeynets, y se sumerge en su núcleo para educarlo sobre este dominio de ciberseguridad. Al final, debe tener una comprensión sólida del área y su papel en la seguridad.

Los Honeypots tienen como objetivo engañar al atacante y aprender su comportamiento para mejorar sus políticas de seguridad. Sumerjámonos.

Tabla de contenido

¿Qué es un Honeypot?

Un honeypot es un mecanismo de seguridad que se utiliza para tender trampas a los atacantes. Por lo tanto, compromete intencionalmente un sistema informático para permitir que el pirata informático aproveche las vulnerabilidades de seguridad. Por su parte, desea estudiar los patrones del atacante y, por lo tanto, utilizar los conocimientos recién adquiridos para influir en la arquitectura de seguridad de su producto digital.

Puede aplicar un señuelo a cualquier recurso informático, incluido el software, las redes, los servidores de archivos, los enrutadores, etc. El equipo de seguridad de su organización puede usar los señuelos para investigar las infracciones de seguridad cibernética y recopilar información sobre cómo se lleva a cabo el delito cibernético.

A diferencia de las medidas tradicionales de ciberseguridad que atraen actividad legítima, los honeypots reducen el riesgo de falsos positivos. Los honeypots varían de un diseño a otro. Sin embargo, todos se reducirán a parecer legítimos, vulnerables y atraer a los ciberdelincuentes.

¿Por qué necesita Honeypots?

Los honeypots en ciberseguridad tienen dos usos principales, investigación y producción. En la mayoría de los casos, los honeypots equilibrarán el desarraigo y la recopilación de información sobre delitos cibernéticos antes de que se ataquen los objetivos legítimos y, al mismo tiempo, alejarán a los atacantes de los objetivos reales.

Los honeypots son eficientes y económicos. Ya no necesitará gastar tiempo y recursos buscando piratas informáticos, sino esperar a que los piratas informáticos ataquen objetivos falsificados. En consecuencia, puede observar a los atacantes mientras creen que han penetrado en su sistema e intentan robar información.

Puede usar honeypots para evaluar las últimas tendencias de ataque, mapear las fuentes de amenazas originales y definir políticas de seguridad que mitiguen amenazas futuras.

Diseños de tarros de miel

Los honeypots se clasifican según sus objetivos y niveles de interacción. Si observa los objetivos de los honeypots, puede ver que hay dos diseños: honeypots de investigación y producción.

A continuación, exploraremos los tipos de honeypots.

Tipos de Honeypots

Se pueden configurar diferentes honeypots, cada uno con una estrategia de seguridad completa y efectiva basada en la amenaza que desea identificar. Aquí hay un desglose de los modelos disponibles.

#1. Trampas de correo electrónico

Alternativamente conocido como trampas de spam. Este tipo coloca direcciones de correo electrónico falsas en una ubicación oculta donde solo los recolectores de direcciones automatizados pueden encontrarlas. Dado que las direcciones no se utilizan para ninguna otra función que no sea la trampa de spam, puede estar seguro de que cualquier correo electrónico que les llegue es spam.

Todos los mensajes con contenido similar al de la trampa de correo no deseado se pueden bloquear automáticamente del sistema y la dirección IP del remitente se puede agregar a la lista de denegación.

#2. Base de datos señuelo

En este método, configura una base de datos para monitorear vulnerabilidades de software y ataques que explotan arquitecturas inseguras, inyecciones de SQL, otras explotaciones de servicios y abuso de privilegios.

#3. Honeypot de araña

Esta clase atrapa a los rastreadores web (arañas) mediante la creación de sitios web y páginas web accesibles solo para rastreadores. Si puede detectar rastreadores, puede bloquear bots y rastreadores de redes publicitarias.

#4. Señuelo de malware

Este modelo imita los programas de software y las interfaces de aplicaciones (API) para invocar ataques de malware. Puede analizar las características del malware para desarrollar software antimalware o abordar puntos finales de API vulnerables.

Los honeypots también se pueden ver en otra dimensión según los niveles de interacción. Aquí hay un desglose:

¿Cómo funcionan los Honeypots?

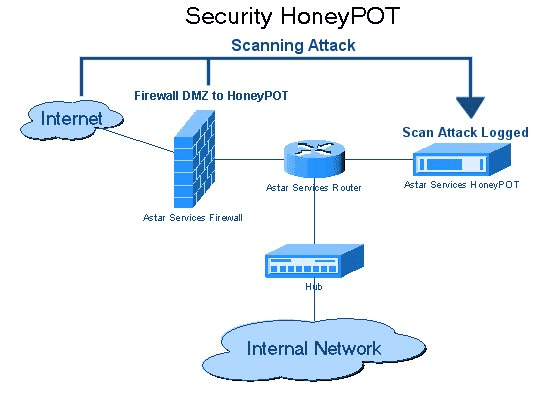

Fuente: wikipedia.org

Fuente: wikipedia.org

En comparación con otras medidas de defensa de la ciberseguridad, los honeypots no son una línea de defensa clara, sino un medio para lograr una seguridad avanzada en los productos digitales. En todos los sentidos, un honeypot se asemeja a un sistema informático genuino y está repleto de aplicaciones y datos que los ciberdelincuentes consideran objetivos ideales.

Por ejemplo, puede cargar su honeypot con datos confidenciales ficticios del consumidor, como números de tarjetas de crédito, información personal, detalles de transacciones o información de cuentas bancarias. En otros casos, su honeypot puede parecerse a una base de datos con secretos comerciales ficticios o información valiosa. Y ya sea que use información o fotos comprometidas, la idea es atraer a los atacantes interesados en recopilar información.

A medida que el pirata informático ingresa a su trampa para acceder a los datos del señuelo, su equipo de tecnología de la información (TI) observa su enfoque de procedimiento para violar el sistema mientras toma nota de las diversas técnicas utilizadas y las fallas y fortalezas del sistema. Este conocimiento se utiliza luego para mejorar las defensas generales fortaleciendo la red.

Para atraer a un pirata informático a su sistema, debe crear algunas vulnerabilidades que puedan explotar. Puede lograr esto al exponer los puertos vulnerables que brindan acceso a su sistema. Desafortunadamente, los piratas informáticos también son lo suficientemente inteligentes como para identificar los señuelos que los desvían de los objetivos reales. Para asegurarse de que su trampa funcione, debe construir un señuelo atractivo que llame la atención y parezca auténtico.

Limitaciones del Honeypot

Los sistemas de seguridad Honeypot se limitan a detectar brechas de seguridad en sistemas legítimos y no identifican al atacante. También hay un riesgo asociado. Si el atacante explota con éxito el honeypot, podría proceder a piratear toda su red de producción. Su honeypot debe aislarse con éxito para evitar el riesgo de explotar sus sistemas de producción.

Como solución mejorada, puede combinar honeypots con otras tecnologías para escalar sus operaciones de seguridad. Por ejemplo, puede usar la estrategia de la trampa canary trap que ayuda a filtrar información al compartir múltiples versiones de información confidencial con los denunciantes.

Ventajas de Honeypot

A continuación, exploraremos algunas de las desventajas de Honeypot.

Desventajas de Honeypot

Ahora, explora los peligros de los Honeypots.

Peligros de los Honeypots

Si bien la tecnología de ciberseguridad del honeypot ayuda a rastrear el entorno de amenazas, se limitan a monitorear las actividades solo en los honeypots; no supervisan todos los demás aspectos o áreas de sus sistemas. Puede existir una amenaza, pero no dirigida al honeypot. Este modelo de operación lo deja con otra responsabilidad para monitorear otras partes del sistema.

En las operaciones exitosas de los honeypots, los honeypots engañan a los piratas informáticos de que han accedido al sistema central. Sin embargo, si identifican sus trampas, podrían desviarse a su sistema real dejando las trampas intactas.

Honeypots contra el engaño cibernético

La industria de la seguridad cibernética a menudo usa «honeypot» y «ciberengaño» indistintamente. Sin embargo, hay una diferencia clave entre los dos dominios. Como ha visto, los honeypots están diseñados para atraer a los atacantes por razones de seguridad.

Por el contrario, el engaño cibernético es una técnica que utiliza sistemas, información y servicios falsos para engañar al atacante o atraparlo. Ambas medidas son útiles en las operaciones de campo de seguridad, pero puede considerar el engaño como un método de defensa activo.

Dado que muchas empresas trabajan con productos digitales, los profesionales de la seguridad dedican mucho tiempo a mantener sus sistemas libres de ataques. Puede imaginar haber construido una red robusta, segura y confiable para su empresa.

Sin embargo, ¿puede estar seguro de que el sistema no puede ser violado? ¿Hay puntos débiles? ¿Entraría un extraño, y si lo hiciera, qué pasaría después? No te preocupes más; las redes trampa son la respuesta.

¿Qué son las redes de miel?

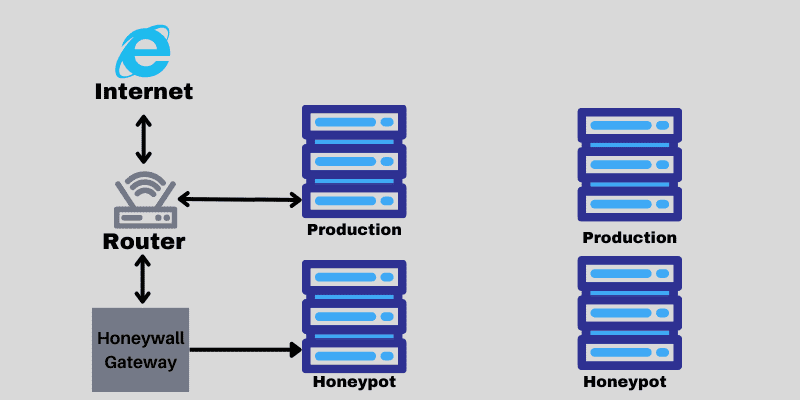

Las Honeynets son redes señuelo que contienen colecciones de honeypots en una red altamente monitoreada. Se asemejan a redes reales, tienen varios sistemas y están alojados en uno o varios servidores, cada uno de los cuales representa un entorno único. Por ejemplo, puede tener Windows, una Mac y una máquina trampa Linux.

¿Por qué necesita Honeynets?

Las Honeynets vienen como honeypots con características avanzadas de valor agregado. Puede utilizar redes trampa para:

- Desvíe a los intrusos y recopile un análisis detallado de su comportamiento y modelos o patrones de operación.

- Terminar las conexiones infectadas.

- Como una base de datos que almacena grandes registros de sesiones de inicio de sesión desde los cuales puede ver las intenciones de los atacantes con su red o sus datos.

¿Cómo funcionan las redes de miel?

Si desea construir una trampa realista para piratas informáticos, está de acuerdo en que no es un paseo por el parque. Las redes trampa se basan en una serie de elementos que funcionan juntos a la perfección. Aquí están las partes constituyentes:

- Honeypots: sistemas informáticos especialmente diseñados que atrapan a los piratas informáticos, otras veces desplegados para la investigación y, ocasionalmente, como señuelos que atraen a los piratas informáticos de recursos valiosos. Una red se forma cuando se juntan muchas ollas.

- Aplicaciones y servicios: debe convencer al hacker de que está entrando en un entorno válido y valioso. El valor debe ser muy claro.

- Sin usuario o actividad autorizados: una verdadera red trampa solo atrapa a los piratas informáticos.

- Honeywalls: Aquí, tu objetivo es estudiar un ataque. Su sistema debe registrar el tráfico que se mueve a través de la red trampa.

Usted atrae al pirata informático a una de sus redes trampa y, a medida que intentan profundizar en su sistema, comienza su investigación.

Honeypots vs. Honeynets

A continuación se muestra un resumen de las diferencias entre honeypots y honeynets:

Ultimas palabras

Como ha visto, los honeypots son sistemas informáticos únicos que se asemejan a sistemas naturales (reales), mientras que las honeynets son colecciones de honeypots. Ambos son herramientas valiosas para detectar ataques, recopilar datos de ataques y estudiar el comportamiento de los atacantes de seguridad cibernética.

También aprendió sobre los tipos y diseños de honeypots y sus roles en el nicho de negocios. También es consciente de los beneficios y riesgos asociados. Si te preguntas cuál domina al otro, la parte valiosa es la mayor.

Si ha estado preocupado por una solución rentable para identificar actividades maliciosas en su red, considere usar honeypots y honeynets. Si desea aprender cómo funciona el hack y el panorama actual de amenazas, considere seguir el Proyecto Honeynet con atención.

Ahora, consulte la introducción a los conceptos básicos de seguridad cibernética para principiantes.