El phishing es el proceso en el que los delincuentes intentan obtener información confidencial, como credenciales de inicio de sesión, detalles de tarjetas de crédito y otros datos privados de sus víctimas. Los atacantes a menudo se hacen pasar por marcas confiables o personas conocidas y luego envían correos electrónicos atractivos que pueden eludir las herramientas de seguridad.

Un estudio realizado por Stanford Research encontró que alrededor del 88 % de las violaciones de datos exitosas se deben a un error humano y comienzan como correos electrónicos de phishing. La mayoría de estos ataques aprovechan que el elemento humano es el eslabón más débil en el ecosistema de seguridad de una organización.

A medida que las amenazas evolucionan, se vuelven más sofisticadas y difíciles de sospechar o bloquear utilizando soluciones de seguridad como programas antivirus, firewalls y filtros de correo no deseado.

Sin embargo, las organizaciones y los usuarios pueden reconocer y detener las amenazas utilizando programas antivirus actualizados, firewalls, filtros de spam, software de simulación de phishing y otros mientras practican prácticas seguras en línea.

Tabla de contenido

Cómo identificar correos electrónicos de phishing

Es posible evitar los ataques de phishing si sabes identificarte y protegerte de las estafas. Antes de abrir un enlace en un correo electrónico sospechoso:

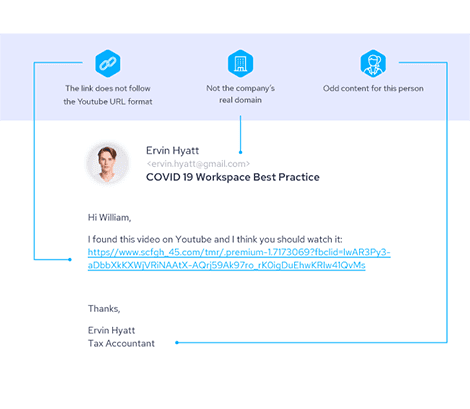

Correo electrónico típico de phishing: uSecure

Correo electrónico típico de phishing: uSecure

Estos y otros son signos de intentos de phishing, y debe tener cuidado al manejar este tipo de mensajes.

Consejos sobre cómo detener los ataques de phishing

Si bien las organizaciones son responsables de proteger sus sistemas, datos y usuarios, los empleados también tienen un papel que desempeñar.

Para las organizaciones, los administradores pueden:

- Instale software de seguridad eficaz, como antivirus, filtros de correo no deseado, cortafuegos y otras herramientas para detectar y detener una amplia gama de amenazas.

- Aplicar una estricta política de administración de contraseñas.

- Habilite y aplique la autenticación multifactor para todos los usuarios.

- Llevar a cabo una conciencia de seguridad regular.

Los usuarios también pueden ayudar a reducir los ataques de phishing practicando prácticas seguras en línea. Éstas incluyen:

- Asegúrese siempre de que el correo electrónico con enlaces o archivos adjuntos sea de la persona real y confirme que el dominio coincide con el de confianza.

- Asegúrese de que el mensaje se corresponda con el dominio del remitente y que el contenido no se desvíe del asunto.

- Evite hacer clic en enlaces y mensajes de fuentes desconocidas o sospechosas.

- No proporcione información personal o de la empresa, como credenciales de inicio de sesión y datos bancarios, cuando visite sitios web sospechosos o inseguros.

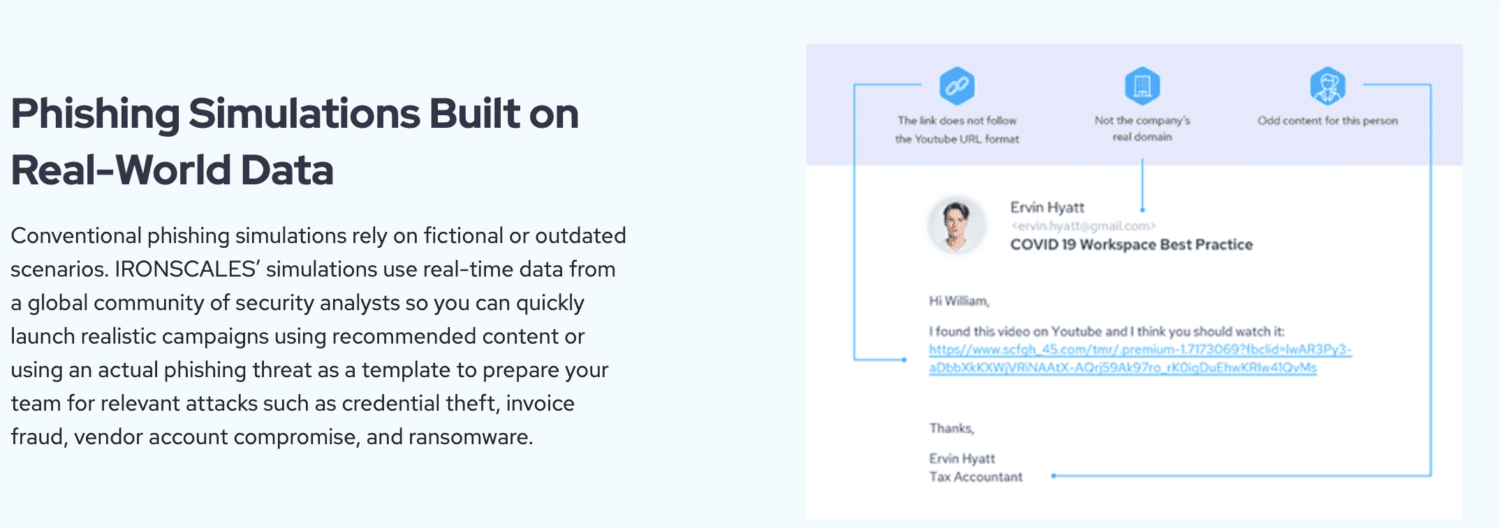

Correo electrónico de ataque de phishing: Ironscales

Correo electrónico de ataque de phishing: Ironscales

Software de simulación de phishing

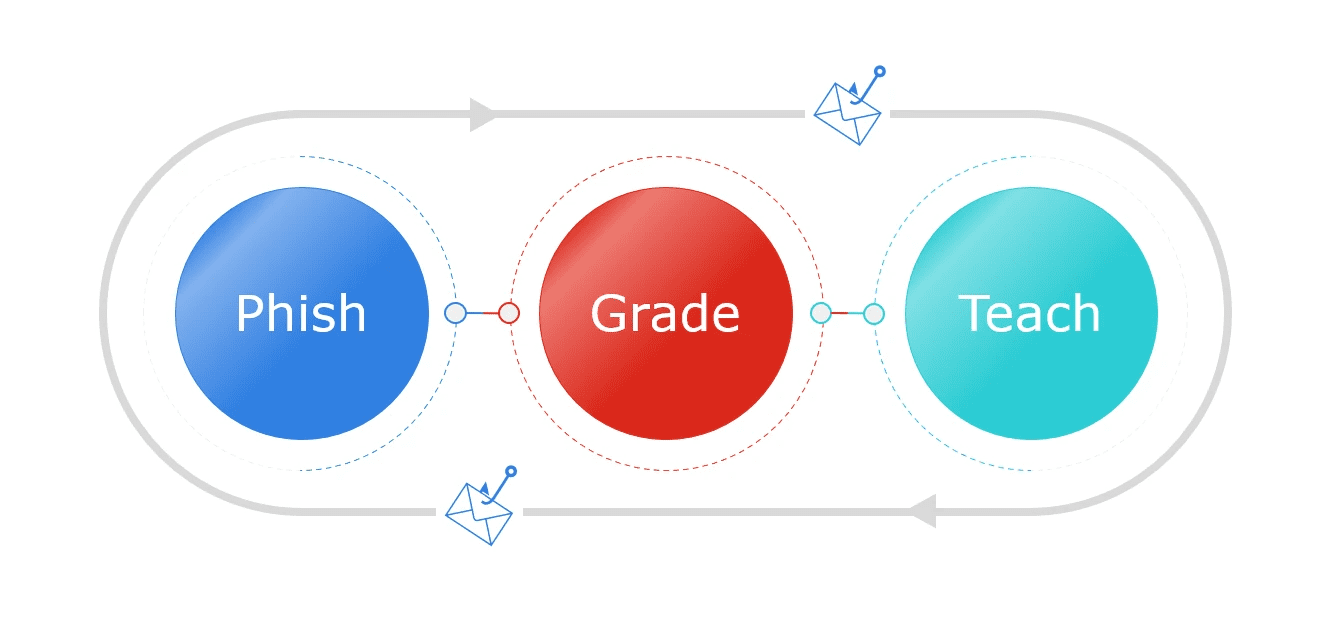

Un software de simulación de phishing es un producto que expone a los usuarios a ataques de phishing al imitar escenarios de la vida real. Además de utilizar antivirus, cortafuegos y otras herramientas para identificar y detener los ataques, las pruebas de phishing simuladas y la capacitación en concientización sobre seguridad brindan una capa de seguridad adicional para ayudar a las organizaciones y los usuarios a mantenerse seguros.

La mayoría de las soluciones de simulación incluyen materiales de capacitación que guían a los usuarios para identificar y responder a los intentos de phishing.

Los simuladores permiten a los administradores enviar correos electrónicos de phishing falsos a sus usuarios para ver cómo se comportarían con los intentos de phishing de la vida real. Ayuda a determinar el nivel de concienciación de los usuarios a la vez que identifica a los más vulnerables y aquellos que requieren una formación personalizada adicional.

Los beneficios generales del software de simulación incluyen lo siguiente:

✅ Preparar a los usuarios y crear conciencia

✅ Reduce los riesgos de violaciones de datos

✅ Ayuda a los equipos de seguridad a identificar y abordar áreas débiles

✅ Mejorar el cumplimiento de diversas normativas de protección de datos

Si bien hay tantos programas de simulación en el mercado, encontrar el que funcione mejor para usted puede ser un desafío. Aquí está el mejor software de simulación de phishing para ayudarlo a reducir lo que funcionará para usted.

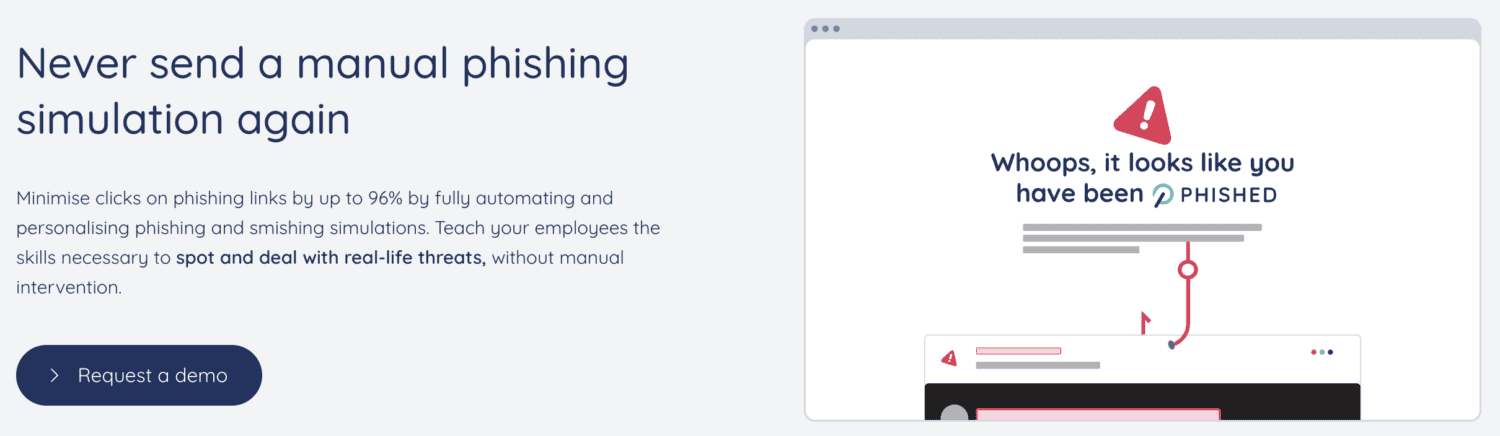

IA suplantada

Phished AI es un software de simulación automatizado y efectivo que brinda una amplia conciencia de seguridad. Permite a los usuarios identificar y evitar hacer clic en archivos y enlaces maliciosos.

Características clave

- Ayude a crear una puntuación de riesgo de comportamiento para cada miembro del personal, lo que le permitirá tener una formación más específica para los empleados vulnerables.

- Informes activos y completos, que incluyen la puntuación de riesgo de comportamiento (BRS) y las tendencias de cada usuario.

- Utiliza IA para desarrollar, personalizar y proporcionar automáticamente simulaciones y capacitación personalizadas para cada empleado en función del nivel de riesgo de la persona, las posibles fuentes de datos y más. Herramienta fácil de configurar y usar que ayuda a cambiar el comportamiento de los empleados.

- Utiliza algoritmos avanzados de inteligencia artificial para analizar datos de varias fuentes.

La herramienta impulsada por IA ofrece un enfoque holístico con inteligencia de amenazas, informes activos y simulaciones de phishing personalizadas y campañas de capacitación.

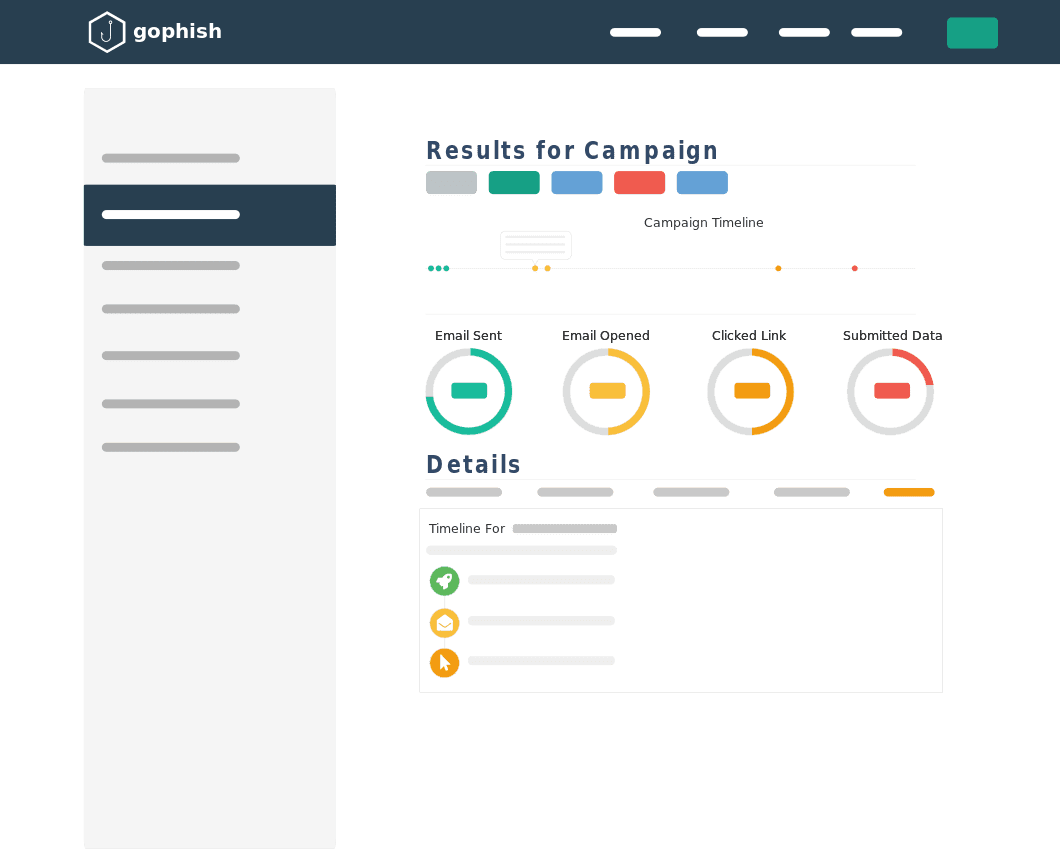

Gofismo

Gophish es un excelente marco de phishing que ayuda a las organizaciones a evaluar y abordar su exposición a los ataques de phishing.

Características clave

- Proporciona resultados detallados en tiempo real al tiempo que le permite realizar un seguimiento de los usuarios, los enlaces que abren y las credenciales que proporcionan.

- Le permite programar campañas de phishing.

- Tiene soporte multiplataforma y funciona con varias versiones de Linux, Mac OS y Windows.

- Atractiva interfaz web que le permite importar correos electrónicos y sitios web. También le permite rastrear correos electrónicos.

- Ofrece resultados procesables potentes y útiles.

La herramienta de código abierto, que es fácil de implementar y usar, requiere solo tres pasos para lanzar una campaña de prueba de phishing.

SeguroTitan

SafeTitan de TitanHQ es una solución efectiva de concientización de seguridad basada en el comportamiento con un portal de administración y monitoreo intuitivo y fácil de usar. Utiliza un enfoque holístico para proporcionar phishing automatizado, monitorear el comportamiento del usuario para rastrear el progreso y ofrecer capacitación personalizada donde hay brechas.

Características clave

- Simulación de phishing automatizada con capacitación en tiempo real para cambiar el comportamiento de los usuarios vulnerables o en riesgo.

- Tiene una amplia biblioteca de plantillas, cursos breves de capacitación, preguntas, videos y otros componentes que puede personalizar para abordar ciertos comportamientos de los usuarios sin tomar demasiado tiempo del empleado.

- Informes efectivos y fáciles de digerir para una mejor toma de decisiones de seguridad basada en datos.

- Ayuda a las organizaciones a cumplir con GDPR, HIPAA, ISO, PCI y otros estándares regulatorios.

- Integración perfecta con herramientas de productividad como G-Suite, Azure AD, Outlook, Teams, SSO y otras.

La herramienta proporciona una amplia gama de campañas de simulación de phishing automatizadas basadas en miles de plantillas.

uPhish seguro

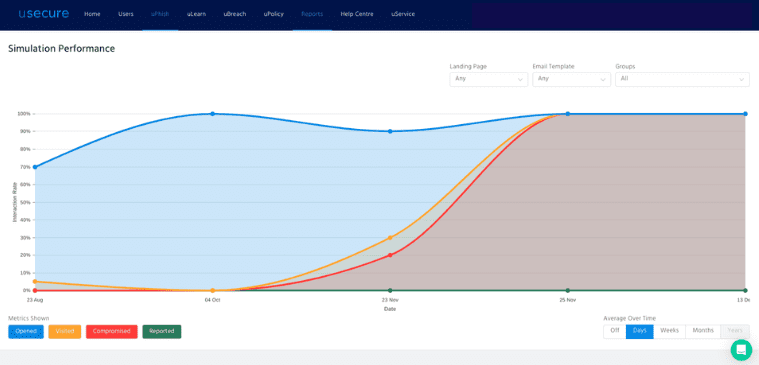

uPhish de usecure es una solución poderosa que puede usar para realizar ataques de phishing simulados en solo unos minutos. También le permite realizar un seguimiento de la velocidad a la que los usuarios abren los mensajes y URL comprometidos y con qué frecuencia se ven comprometidos.

Fuente: uSecure

Fuente: uSecure

Características clave

- Biblioteca de plantillas listas para usar que permite a los evaluadores hacerse pasar por empresas conocidas y confiables.

- Le permite automatizar simulaciones regulares de phishing, lo que le permite monitorear e identificar continuamente a los usuarios propensos a riesgos.

- Los informes completos se pueden utilizar para analizar y determinar comportamientos de riesgo a nivel individual y departamental.

- Ejecute una simulación de phishing mientras se hace pasar por el personal interno de la empresa.

- Identifique a los usuarios en riesgo, cree conciencia a través del microaprendizaje, luego capacite a los usuarios propensos al phishing y realice un seguimiento.

La herramienta de simulaciones automatizadas, que es fácil y rápida de instalar y configurar, también viene con materiales de capacitación de concientización sobre seguridad personalizables.

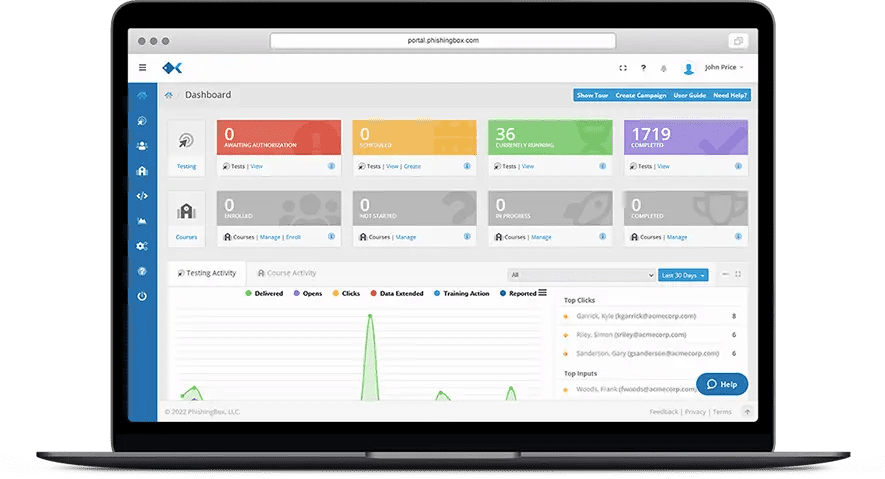

cuadro de suplantación de identidad

Phishing box es un conjunto de herramientas de software que permite a las organizaciones realizar simulaciones de phishing y brindar capacitación sobre seguridad al personal. La plataforma proporciona una formación eficaz que ayuda a reducir los riesgos de ataques de phishing.

Características clave

- Capacitación de concientización sobre seguridad fácil de usar. Las herramientas vienen con una interfaz fácil de usar.

- Adecuado para administrar la capacitación en seguridad en línea para organizaciones de todos los tamaños.

- Se integra con herramientas populares como Slack, Microsoft Teams, OKta y otras herramientas de colaboración y mejora empresarial.

- Viene con una biblioteca de plantillas que también puede editar para adaptarse a su campaña de simulación deseada.

- Proporciona un análisis en profundidad de los resultados e informes procesables.

Sus procesos automatizados basados en menús y su flujo de trabajo ayudan a ahorrar recursos y tiempo.

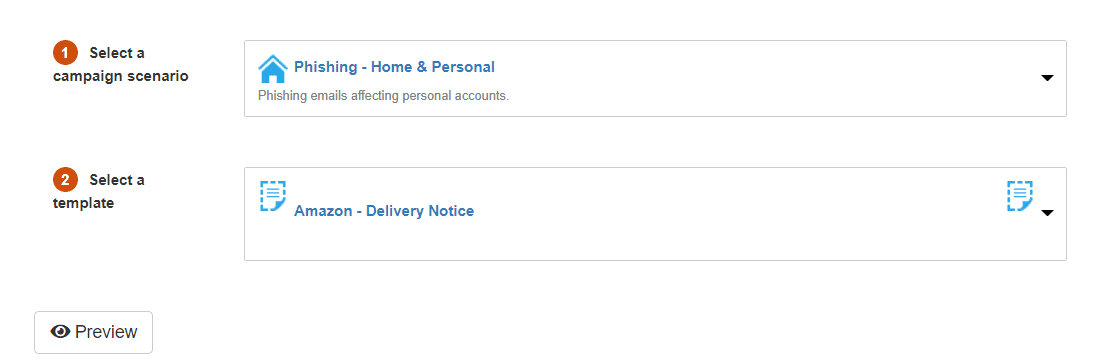

CanIPhish

Caniphish es una plataforma de capacitación y simulación de phishing moderna, de autoservicio y basada en la nube con una amplia biblioteca de correos electrónicos de phishing y plantillas de sitios web. Además de crear potentes pruebas, te permite realizar un seguimiento de tus campañas de simulación y formación en tiempo real.

Características clave

- Interfaz fácil de usar con videos tutoriales, artículos de ayuda y otros materiales de apoyo para ayudarlo a crear y lanzar una amplia gama de campañas.

- Asigne sesiones breves de capacitación (microaprendizaje) para usuarios vulnerables que fallan en los correos electrónicos de phishing simulados regulares.

- Le permite configurar fácilmente campañas y simular incluso los intentos de phishing más avanzados.

- Disponible en una versión gratuita y en planes de pago flexibles, incluidas las opciones de pago por uso.

- Pruebe y rastree a los usuarios y realice capacitación personalizada adicional para aquellos que aún son vulnerables.

Además, puede programar los informes para realizar un seguimiento del rendimiento mensual de su organización y determinar si las tasas, como hacer clic en correos electrónicos y enlaces de phishing, están aumentando o disminuyendo.

Fortfish de Fortinet

Fortinet Fortfish es un servicio de simulación de phishing y conciencia de seguridad basado en la nube que ayuda a las organizaciones a probar la preparación y la capacidad de sus usuarios para reconocer intentos de phishing y otras amenazas.

Características clave

- Le ayuda a ejecutar simulaciones de phishing que imitan las estafas del mundo real.

- Proporciona análisis detallados que permiten a los administradores identificar a los usuarios vulnerables y, por lo tanto, personalizar la capacitación que aborda las debilidades de los usuarios identificados.

- Permite a los equipos realizar un seguimiento de las tasas de apertura de correos electrónicos de phishing y proporcionar informes completos de análisis visual de campañas.

- Evaluar los resultados y clasificarlos según el nivel de riesgo. Esto también ayuda a identificar las áreas que requieren mejoras y los usuarios con mayor riesgo.

- Realice un seguimiento de la eficacia de las campañas de simulación y capacitación mediante el seguimiento de la mejora en función de la tasa a la que varios empleados son víctimas de los correos electrónicos simulados.

Gancho de seguridad

Hook Security es un software de capacitación y simulación de phishing basado en la nube y fácil de implementar. Con cientos de plantillas, la herramienta permite a los administradores lanzar de manera fácil y rápida una variedad de simulaciones regulares de phishing.

Características clave

- Proporciona materiales de capacitación visualmente atractivos, atractivos y fáciles de entender que permiten a los administradores capacitar a los empleados sobre cómo identificar y responder a las amenazas.

- Redirija automáticamente a los usuarios en riesgo a sesiones de capacitación instantáneas adicionales y personalizadas cada vez que fallen las pruebas de phishing simuladas.

- Tiene un complemento de Office 365 que permite a los usuarios identificar, marcar y denunciar correos electrónicos sospechosos de phishing reales o simulados en Outlook.

- Los informes completos, el análisis de datos y el uso compartido permiten a los administradores tomar mejores decisiones de seguridad basadas en datos.

- Utilice el editor de plantillas personalizadas para crear plantillas nuevas y modificar las existentes.

Puede personalizar las plantillas para imitar los intentos de phishing de la vida real e identificar y capacitar instantáneamente a los empleados en riesgo.

Escamas de hierro

Ironscales es una plataforma automatizada de detección, respuesta y prevención de phishing impulsada por IA disponible para servidores, computadoras de escritorio y dispositivos móviles.

Características clave

- Una plataforma fácil de usar que permite a los equipos de TI realizar cualquier campaña de simulación de phishing.

- Incluye soluciones de capacitación en seguridad de terceros como Cyber Maniacs, Ninjio y Habitu8 para mejorar su efectividad y brindar campañas de concientización más integrales.

- Le permite lanzar simulaciones personalizadas utilizando su extensa biblioteca de condiciones de la vida real.

- Ayuda a los equipos a detectar, resolver e informar intentos de phishing, ransomware, Business Email Compromise (BEC) y otras amenazas.

- Brinda capacitación efectiva que permite a los usuarios detectar e informar correos electrónicos de phishing y otras amenazas.

La herramienta integral proporciona una visibilidad detallada del entorno del correo electrónico y puede detectar y poner en cuarentena los correos electrónicos sospechosos en todos los buzones. Además de los de la biblioteca comunitaria de Ironscales, tiene un complemento de Outlook que permite a los usuarios marcar mensajes de correo electrónico de phishing sospechosos.

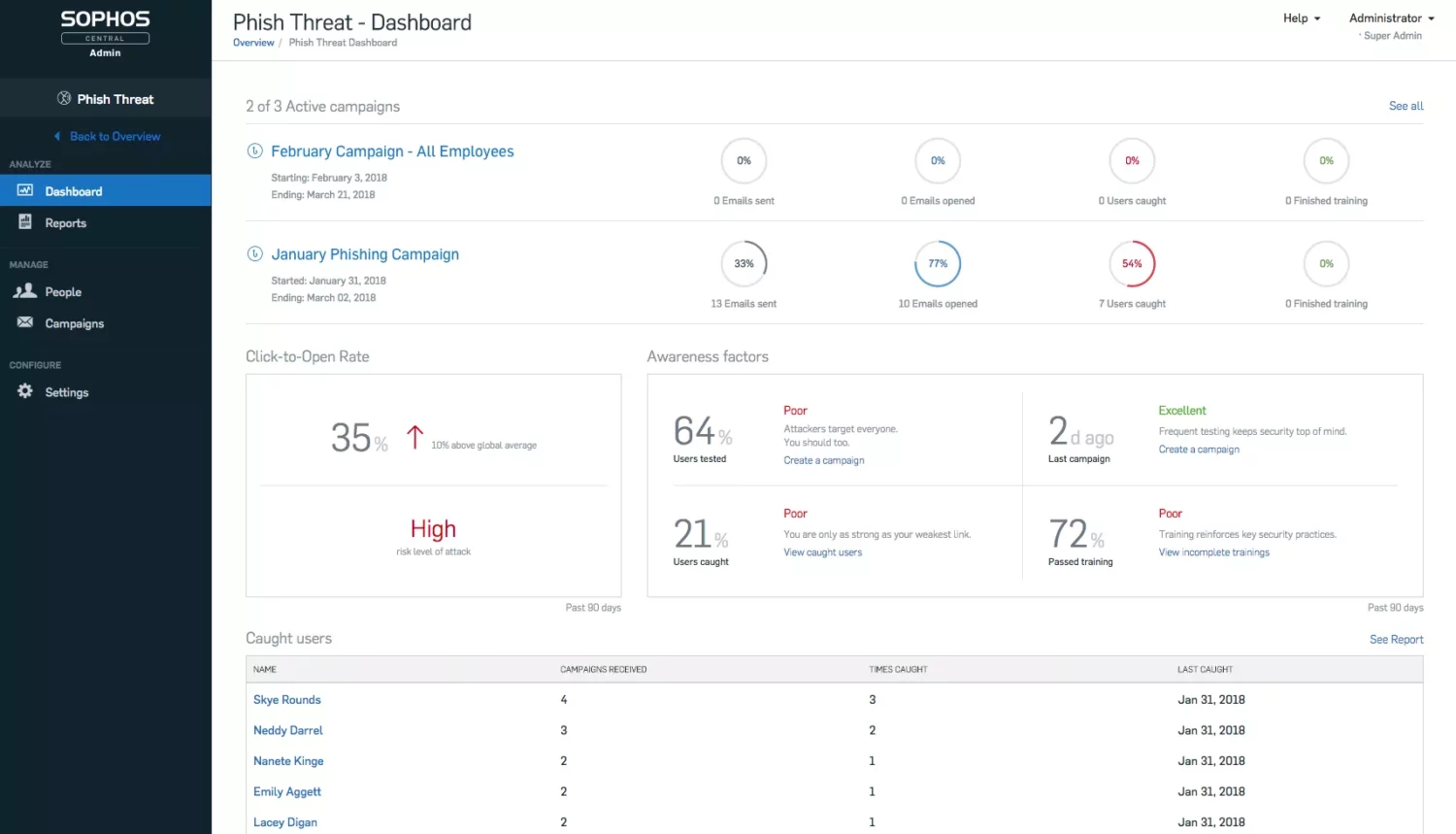

Amenaza Phish de Sophos

Sophos Phish Threat es una herramienta para proporcionar simulación avanzada de phishing y capacitación inteligente en conciencia de seguridad. La herramienta viene con una prueba gratuita y es una solución efectiva para reducir la superficie de ataque, crear conciencia y detener las amenazas.

Características clave

- Probar y capacitar a los usuarios a través de simulaciones de phishing automatizadas y programas de capacitación.

- Proporciona análisis e informes integrales y procesables que permiten a los equipos de seguridad tomar mejores decisiones.

- Informes detallados con un panel intuitivo que ofrece varios resultados a pedido. Estos incluyen el número y las tendencias de los usuarios en riesgo capturados, la cobertura de capacitación y más.

- Identificar y capacitar al personal con comportamiento de usuario de riesgo. La herramienta ayuda a identificar a los usuarios que pueden haber visitado URL bloqueadas con perfiles de alto riesgo.

- Complemento de amenazas de phishing de Microsoft Exchange y Office 365 para permitir a los usuarios informar ataques en un formato estándar.

Sophos utiliza tecnologías avanzadas de recopilación de datos para monitorear millones de archivos, URL, correos electrónicos y otros puntos de datos para identificar las últimas amenazas de phishing.

Ultimas palabras

El software y las herramientas de seguridad son esenciales en la lucha contra las amenazas a la seguridad. Sin embargo, las herramientas por sí solas no son suficientes y es necesario crear conciencia de seguridad entre los usuarios, que suelen ser los elementos más débiles en la lucha contra el phishing y otras amenazas.

Una forma de evitar esto es utilizar un software de simulación de phishing como una capa de seguridad adicional. El software ayuda a preparar a sus empleados aprendiendo a reconocer y evitar intentos de phishing en los correos electrónicos. Además, las herramientas de simulación pueden detectar intentos reales de phishing y ponerlos en cuarentena.

A continuación, consulte las soluciones de seguridad de correo electrónico empresarial para protegerlo de los ataques de spam y phishing.